Usages des certificats pour les utilisateurs finaux

J’ai voulu lister quelques cas dans lesquels on a besoin d’utiliser une PKI dans un environnement informatique…On a par exemple besoin de signer du code, des programmes, des documents, des drivers, des emails.. Je vais essayer d’expliquer ces usages dans la suite de cet article.

On utilise la signature électronique dans différents domaines liés à la sécurité du poste de travail

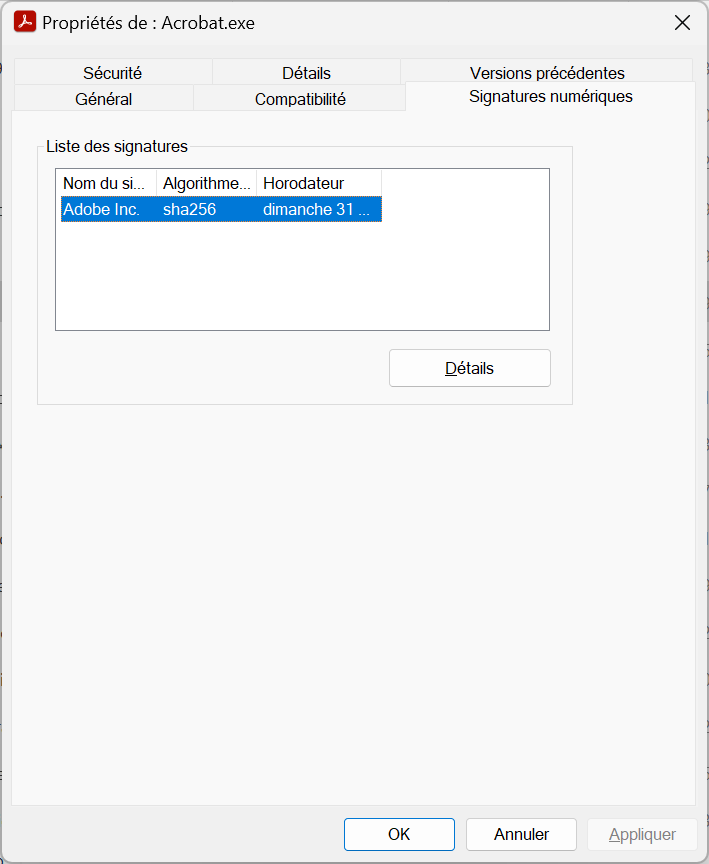

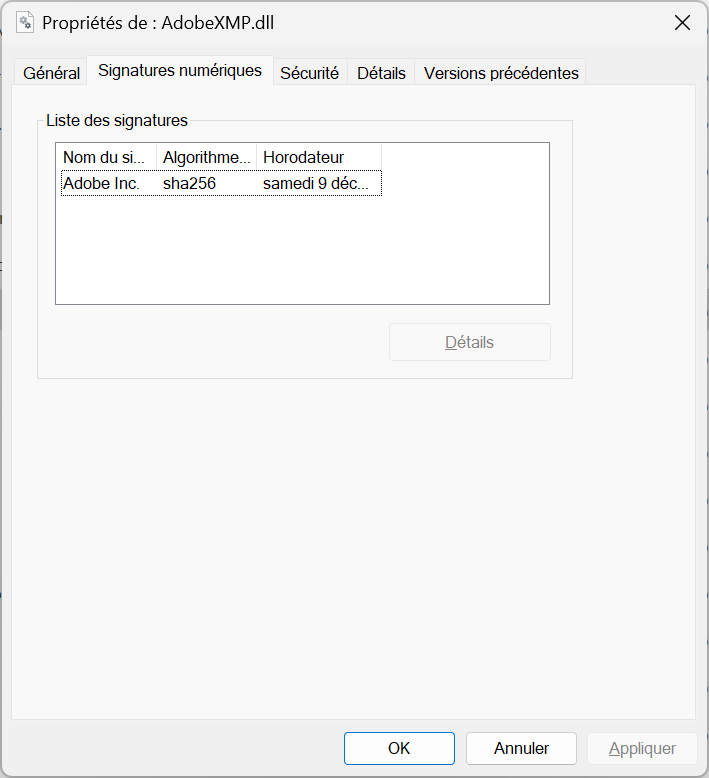

- Signature du code exécutable

Les éditeurs ont la possibilité de signer le code exécutable que ce soit dans la signature des fichiers exécutables ou encore des fichiers DLL

La signature numérique sert à protéger les fichiers exécutables des virus… en effet si le fichier exécutable ou la dll est corrompu par un virus, le fichier va alors changer d’empreinte et la signature ne sera plus valable ce qui va provoquer probablement un message d’erreur lors du lancement.

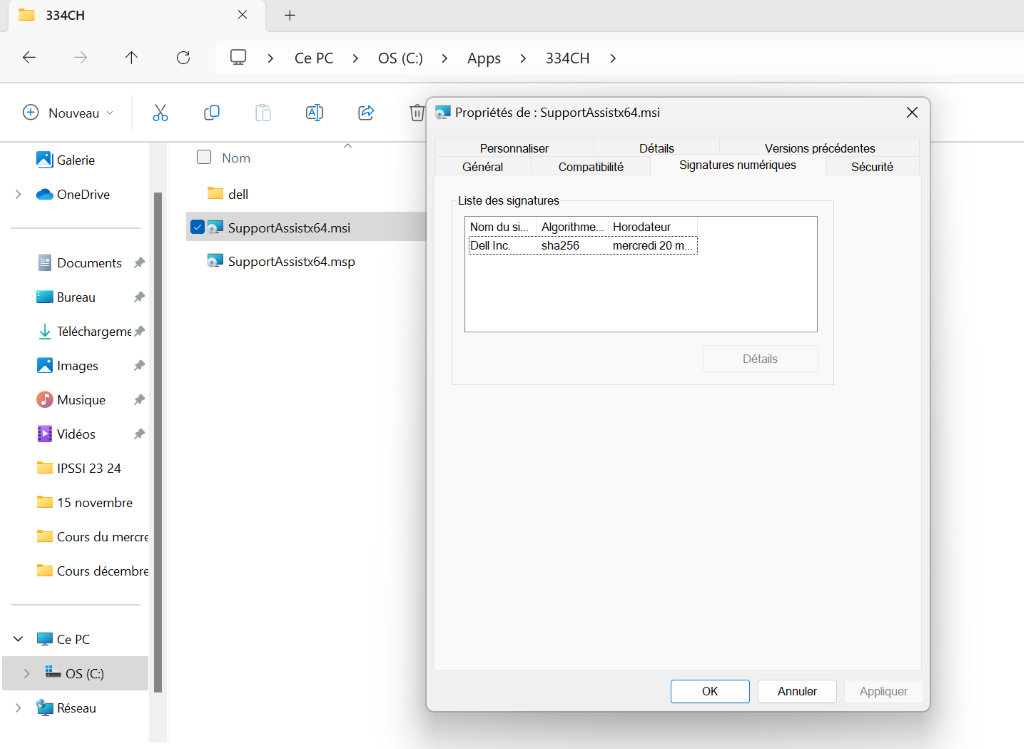

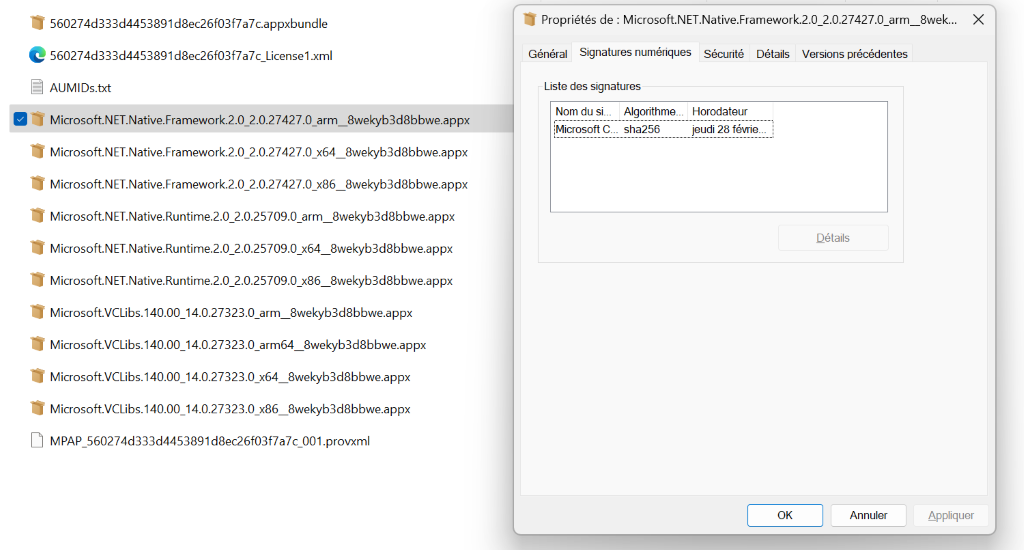

- Programme d’installation et packages d’installation

Les éditeurs vont généralement signer les packages d’installation afin de prouver qu’ils sont les auteurs et les éditeurs du package.

C’est important car on a souvent sur internet des sites qui proposent des logiciels connus qui sont repackagés avec des malwares !

Vous pouvez via les stratégies de groupe n’autoriser que des logiciels fournis par certains éditeurs et à ce moment-là vous allez demander à avoir que des exécutables signés numériquement par des éditeurs que vous aurez approuvés.

A ce moment-là vous allez vous appuyer sur la signature de code pour valider ou non l’utilisation ou l’installation d’un logiciel.

C’est le cas en particulier les stratégies de groupe AppLocker qui peuvent permettre de n’autoriser que certains logiciels signés par certains éditeurs.

- Signature de documents

Vous pouvez signer par exemple des documents PDF afin de prouver que vous en êtes l’auteur et de prouver que ce sont des documents authentiques.

Vous pouvez également signer numériquement un document Word ou Excell pour prouver que vous en êtes l’auteur.

Sur les signatures de documents vous pouvez également ajouter un timestamp qui va prouver la date et l’heure à laquelle le document a été signé… (Chrono datage)

Certains documents numériques doivent être signés numériquement pour avoir une valeur juridique comme une facture envoyée entre 2 sociétés.

- Signature des macros dans Word & Excel…

Les documents avec des macros ont toujours causé des problèmes chez Microsoft puisque le document peut être ouvert et exécuter une macro à l’ouverture du document.

Une macro c’est du code qui peut être un code avec un virus. On l’a vu notamment avec les ransomware qui se sont propagés avec cette méthode.

Vous pouvez désactiver l’exécution du code dans les applications du Pack Office pour n’autoriser que le code qui a été signé numériquement (par exemple par un éditeur ou par un développeur interne à la société).

- Signature des script PowerShell

En PowerShell par défaut vous n’avez pas le droit de lancer un script sur une machine Windows 10 ou Windows 11.

Sur les machines Windows Server vous pouvez lancer un script qui a été écrit sur la machine ou un script qui vient de l’extérieur mais à ce moment-là le script doit être signé numériquement.

Dans tous les cas vous avez besoin d’avoir une signature sur le code pour certaines exécutions de script. On verra plus tard comment signer votre code PowerShell

- Signature des fichiers RDP

Les fichiers permettent de se connecter à des applications héberger sous des environnements Citrix ou Terminal Serveur

Pour éviter d’avoir à lancer des fichiers RDP qui seraient des fichiers qui enverraient vers les mauvais serveurs destinés à récupérer les données de l’utilisateur on peut demander la signature des fichiers RDP et on peut également fournir des fichiers RDP signés

- Signature des drivers

Microsoft a subi de nombreux revers avec des drivers qui ont mal été écrits, en effet ces drivers provoquaient des plantages avec des écrans Bleus sur la machine et les utilisateurs liés ces plantages au système d’exploitation plutôt qu’aux constructeurs et aux fournisseurs du driver.

Microsoft a donc mis en place un système dans lequel elle fournit un cahier des charges à tous les constructeurs et elle va vérifier le respect du cahier des charges sur les drivers qui vont être fournis aux utilisateurs.

Ainsi un constructeur va fournir son driver à Microsoft, Microsoft va contrôler les drivers et en cas de conformité elle va signer le driver pour indiquer sa compatibilité avec le système d’exploitation Windows.

Autrement dit vous pouvez installer des drivers qui ne sont pas signés mais sachez que vous le faites à votre risque et périls.

[Dans certains cas par exemple les constructeurs de cartes graphiques fournissent fréquemment des drivers très récents qui n’ont pas encore pu être signés numériquement par Microsoft]

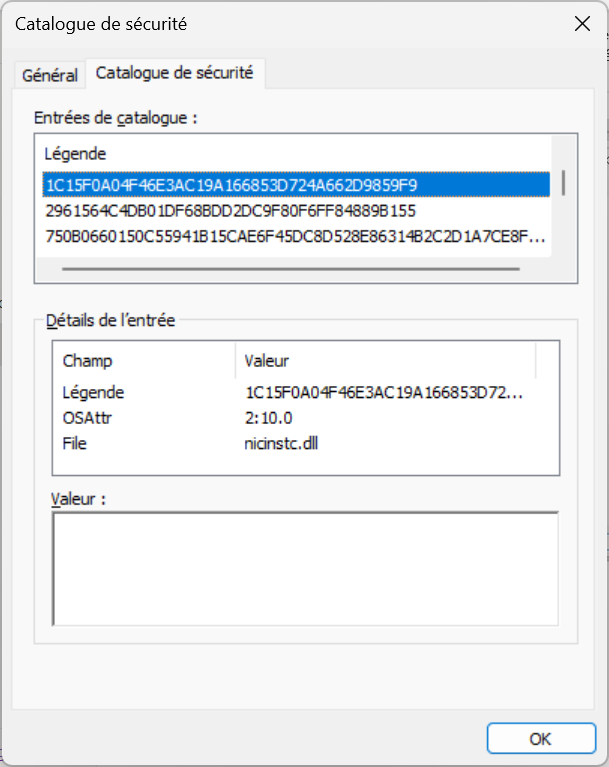

La signature des drivers est faite via un fichier catalogue comme représenté la capture d’écran ci-dessus…

![n Nom

EIC65x64.cat

t] EIC65x64.d

Catalogue de sécurité

EIC65x64.i

Général Catalogue de sécurité

Modifié le

04/02/2019 07:09

Type

Catalogue de sécurité

x

EIC65x64.s

EICMSG.DL

El D68x64.

Û El 068x64.

El D68x64.i

EID68x64.s

EIDMSG.D

EIR68x64.

Û EIR68x64.d

EIR68x64.i

EIR68x64.s

EIRMSG.DL

A] NicC04.dll

A] NiclnstC.dll

t sélectionné 15,3 Ko

Informations sur le Catalogue de sécurité

Ce catalogue de sécurité est valde.

a ljbli%bon du sujet

a Identificateur de liste

a Date d'effet

n Algorithme du sujet

Valeur

Valeur

VI

1.3.6. IA. 1.311.12.1.1

8c 27 as 88 04 24 29 4482 56 7a sc..

lund 10 octobre 2016

1.3.6.1.4.1.311.12.1.3

303a1e26005100750061006c..

30 14 le 0600 4400 5400 4302 0...

Affcher la signature

ons sur l'ins...

stème

de l'applica...

de sécurité

ons sur l'ins...

stème

de l'applica...

de sécurité

ons sur l'ins...

stème

de l'applica...

de l'applica...

de l'applica...

Taille

16 Ko

4 Ko

98 Ko

461 Ko

79 Ko

36 Ko

4 Ko

207 Ko

563 Ko

95 Ko

19 Ko

4 Ko

174 Ko

420 Ko

108 Ko

123 Ko

89 Ko](https://www.formateur.it/wp-content/uploads/2024/04/n-nom-eic65x64-cat-t-eic65x64-d-catalogue-de-s.png)

Ce fichier catalogue de sécurité contient la liste de plusieurs fichiers du driver ainsi que leurs empreintes numérique et ce fichier lui-même il est signé pour prouver que tous les files du driver qu’il couvre sont également validés par l’éditeur…

0 commentaire